Preparar os estudantes para o mercado de trabalho, dando-lhes insumos para saírem das salas de aula ainda mais preparados. Este é o principal objetivo do projeto focado em cibersegurança, desenvolvido pela Satc em parceria com algumas empresas da região. Entre elas, a Sysdata Tecnologia.

A ideia, conta o coordenador adjunto dos cursos de Engenharia de Computação e Engenharia de Software, Vagner da Silva Rodrigues, é realizar algumas ações especiais, como a criação de um grupo de CSIRT na região, incentivo aos alunos para ingressarem na área cyber, atualização da ementa das disciplinas de segurança e oferta de cursos livres e rápidos de capacitação. “Nós temos um laboratório de redes de computadores, e estamos montando um de hardware”, explana.

Para auxiliar nessa construção, a Sysdata fez a doação de servidores HPE, firewall Fortinet e AP outdoor Fortinet, para que os alunos consigam aprender na prática, com equipamentos reais, os conceitos de servidores e firewall. Hoje, conta o coordenador dos cursos de Engenharia de Computação e Engenharia de Software da UniSatc, Anderson Rodrigo Farias, os estudantes trabalham apenas a nível de simulação, já que a instituição não possuía esse tipo de equipamento em laboratório de ensino. “A partir de agora, eles poderão configurar, executar e testar. Não tenho dúvidas de que haverá um ganho considerável no aprendizado”, explana.

O CEO da Sysdata, Sérgio Vendramini, lembra que esta é uma das missões da empresa: investir em conhecimento, não apenas da equipe interna, mas da comunidade onde está inserida. “Sabemos que o mercado de trabalho é exigente, e quanto mais pudermos contribuir com a formação destes alunos, mais preparados eles chegarão às nossas empresas”, diz ele, ao complementar: “estamos muito felizes em poder contribuir com esta instituição, que é tão séria e tem um importante papel formador em todo o Sul catarinense”, complementa.

A Fortinet, parceira Sysdata e líder global em cibersegurança, divulgou os dados coletados no primeiro semestre de 2022 pelo seu laboratório de inteligência de ameaças.

⚠️ De acordo com os números, o Brasil sofreu 31,5 bilhões de tentativas de ataques cibernéticos de janeiro a junho deste ano – um aumento de 94% com relação ao mesmo período do ano passado – sendo o segundo país mais visado da América Latina, atrás de México, e seguido por Colômbia e Peru.

⚠️ Além dos números extremamente altos, os dados revelam um aumento na utilização de estratégias mais sofisticadas e direcionadas, como o ransomware. Durante os primeiros seis meses de 2022, foram detectadas aproximadamente 384 mil tentativas de distribuição de ransomware em âmbito global. Dessas, 52 mil foram destinadas à América Latina.

🔒 Proteja a sua empresa e aquilo que você tem de mais importante: os dados. E conte com a gente para que isso seja possível!

A tecnologia revolucionou o mundo nas últimas décadas e, intensificadas pela pandemia, essas mudanças foram ainda maiores e mais rápidas. A forma de trabalhar, de gerir e de proteger as informações precisou ser reinventada para acompanhar as demandas de um mercado cada vez mais incerto e, ao mesmo tempo, atualizado. “Fomos surpreendidos pela falta de componentes e pelo atraso na entrega dos hardwares em âmbito global. Passamos por um período de muitas mudanças. Uma delas está relacionada ao funcionamento dos sistemas de segurança, a exemplo do FortiGate – o Next Generation Firewall da Fortinet”, fala o CEO da Sysdata Tecnologia, Sérgio Vendramini.

O produto, antes vendido principalmente em caixa física, passou a ser entregue, também, na forma virtual, oferecendo as mesmas vantagens aos usuários. “Ele possui a segurança e a proteção tradicionais da marca, que é líder no Quadrante de Gartner e referência global quando se trata de cibersegurança. A única diferença é que a caixa física possui processador e memória próprios, e o FortiGate virtual precisa usar a memória do ambiente de TI da empresa”, explica Vendramini.

Outra vantagem, explana o CEO da Sysdata, é que sendo virtual, o firewall permite o provisionamento da estrutura de segurança quando e onde for necessário, de forma bastante rápida. “O usuário pode, desta forma, implantar uma mistura de soluções online e hardwares, operando juntos e sendo gerenciados a partir de uma plataforma centralizada comum. Com isso, é possível proteger o núcleo, a borda e aumentar a visibilidade e o controle sobre as comunicações na infraestrutura virtualizada”, complementa.

Conheça o FortiGate

Usando o avançado sistema operacional FortiOS, os dispositivos FortiGate neutralizam efetivamente uma ampla gama de ameaças à segurança que o ambiente de TI enfrenta. Seja implantado no limite, como defesa de linha de frente, ou profundamente, na infraestrutura virtual para segurança entre zonas, os dispositivos FortiGate protegem a infraestrutura da empresa com a segurança mais eficaz disponível atualmente, habilitando os recursos de segurança necessários.

Por que optar pelo Fortigate virtual

Os dispositivos virtuais FortiGate oferecem proteção contra uma ampla variedade de ameaças, com suporte para todos os serviços de segurança e rede oferecidos pelo sistema operacional FortiOS. Além disso, os aparelhos oferecem:

– Maior visibilidade no monitoramento da infraestrutura virtualizada

– Capacidade de implantação rápida

– Capacidade de gerenciar dispositivos virtuais e dispositivos físicos a partir de um único painel da plataforma de gerenciamento de vidro

– Licenciamento simples, sem taxas por usuário

– Suporte para várias plataformas de virtualização e nuvem

– Suporte total às implantações FortiHypervisor, permitindo segurança na velocidade da linha no requisito do vCPE

– Uma ampla variedade de opções de licenciamento para atender a qualquer requisito de infraestrutura

– Modelos habilitados para VDOM para ambientes com vários locatários

Se você tiver alguma dúvida ou interesse em conhecer mais o NG Firewall da Fortinet, entre em contato com a Sysdata. Nossa equipe técnica está preparada para entender e atender a sua necessidade.

O que era previsto para acontecer ao longo dos próximos anos foi totalmente acelerado pela pandemia. A necessidade de ficar em casa, utilizando o home office como principal modalidade de trabalho, fez as empresas liberarem seus colaboradores para atuarem remotamente. No entanto, junto disso aumentaram, também, as brechas de segurança que permitem a entrada de ransomwares e códigos maliciosos nas redes corporativas.

Por conta dessa nova realidade, a Fortinet, líder no Quadrante de Gartner quando o assunto é cibersergurança, lançou no mercado o Zero Trust Network Access (ZTNA). Ferramenta habilitada pelo FortiOS 7.0 e utilizada para acesso remoto e controle de aplicações, ela melhora a experiência do usuário, apoiando a evolução tecnológica e substituindo a VPN tradicional.

De acordo com o CEO da Sysdata Tecnologia, Sérgio Vendramini, o ZTNA reduz a superfície de ataques, verificando o usuário e o dispositivo para cada sessão de aplicação. “E isso ocorre da seguinte forma: antes de o funcionário se conectar à rede da empresa, o ZTNA faz um compliance na máquina. Ele verifica, por exemplo, se o antivírus e o sistema operacional, que são duas das principais brechas de segurança para a entrada dos malwares, estão atualizados. Se estiver, a conexão ocorre. Se não, o usuário fica em quarentena até resolver o problema”, explica Sérgio.

A ideia, de acordo com ele, é evitar ao máximo que a empresa fique vulnerável. “A Fortinet desenvolveu uma solução que simplifica ainda mais a administração da rede, não importando onde o usuário está. Ela protege aplicações, sistemas e endpoints, promovendo a segurança do ambiente corporativo e de TI. É uma proteção proativa, que protege as empresas contra as ameaças mais recentes”, explana.

Entre os benefícios do ZTNA, destacam-se:

– Implantação flexível: Permite que o sistema seja aplicado para funcionários remotos e para aqueles que também trabalham presencialmente,

– Controle de acesso: Concede acesso a um aplicativo específico para uma sessão pontual,

– Verificação contínua: Verifica a identidade do usuário, a identidade do dispositivo, a atualização do dispositivo antes de liberar o acesso,

– Modelo iniciado pelo cliente: Fornece mais visibilidade e controle do endpoint para a equipe de TI, proporcionando ao usuário uma experiência mais rápida e fácil.

Caso você tenha interesse em conhecer um pouco mais sobre o Zero Trust, entre em contato com a nossa equipe. A equipe técnica da Sysdata está a postos para entender e atender as suas necessidades.

Os ataques cibernéticos nunca foram tão frequentes, impactantes e sofisticados. Somente na primeira metade de 2021, por exemplo, o Brasil sofreu mais de 16,2 bilhões de tentativas de invasões hacker, fechando o ano como o quinto país do mundo com maior incidência. Este número preocupa não apenas pela quantidade, mas também pela consequência que gera tanto financeiramente, quanto pelo dano de imagem que causa à empresa.

O coordenador da equipe técnica da Sysdata Tecnologia, Luiz Mazzucco Junior, comenta que em um mundo onde a tecnologia caminha a passos largos, estar protegido é essencial. “Os criminosos focam justamente naquilo que há de mais valor para as organizações: os dados”, diz ele, ao lembrar que “os ataques são direcionados e têm o objetivo de obter o maior número possível de informações privilegiadas, deixando as empresas reféns dos criminosos”.

Alguns dados globais do FortiGuard Labs (organização de pesquisa e ameaçadas da Fortinet), apontam que as atividades médias semanais de ramsonware em 2021 foram 10 vezes maiores que as registradas no ano anterior. A empresa também explana que houve uma evolução no modelo utilizado pelos atacantes, com o crescimento do chamado Ransomware-as-a-Service (RaaS), onde alguns cibercriminosos se concentram na obtenção e venda de acesso inicial a redes corporativas, o que alimenta ainda mais o crime cibernético.

“Para lidar com este problema, as organizações precisam investir em sistemas de segurança, desde o datacenter até os próprios usuários. A empresa deve tentar minimizar quanto puder a área de atuação dos hackers, devendo se proteger com firewalls, antivírus, acessos seguros, backups, atualizações de firmwares e softwares”, explana Luiz.

Conheça a Fortinet

Ocupando a liderança do mercado de cibersegurança, com o maior número de dispositivos de segurança vendidos em todo o mundo, mais de 530.000 clientes confiam na Fortinet para proteger seus negócios. A empresa tem como missão proteger pessoas, dispositivos e dados em qualquer lugar, com produtos de excelência e tecnologia de ponta.

Para mais informações sobre a marca, e saber de que forma ela pode contribuir com a proteção do seu negócio, entre em contato com a Sysdata. Nosso time está preparado para atender e entender as suas necessidades!

Em um post recente publicado aqui no blog, fizemos referência a uma afirmação divulgada na revista norte-americana The Economist em 2017, segundo a qual o “ativo mais valioso do mundo não é mais o petróleo, mas, sim, os “dados”. É oportuno convocarmos essa mesma ideia para o post de hoje, pois ela ajuda a compreender a importância da pergunta que dá título a este texto.

De fato, em uma era na qual, por um lado, os dados são moeda de troca importantíssima e, por outro, os ataques a esses mesmos dados são cada vez mais comuns, a maneira como as empresas – das de pequeno porte às grandes indústrias – protegem as suas informações e a de seus clientes desempenha um papel fundamental na estratégia dos negócios. Nesse contexto, é importante falarmos do conceito de “governança de dados”.

Trata-se de uma expressão que remete aos diferentes modos de gerir processos, tecnologias e pessoas, de modo a organizar e, sobretudo, proteger as informações e responder a possíveis problemas. O objetivo é otimizar as estratégias a fim de evitar perdas e danos e, claro, aumentar a lucratividade dos negócios.

Neste post, falaremos sobre os dados da empresa e mostramos a importância de protegê-los, tendo em vista os riscos que o cibercrime representa e os custos associados à recuperação. Continue a leitura para ficar por dentro das novidades a respeito da governança de dados!

Quais são os riscos de não implementar uma política de governança dos dados de forma apropriada?

Quando falamos em “dados” neste post, referimo-nos a toda e qualquer informação relevante para a sua empresa – desde senhas bancárias a contatos de clientes e e-mails trocados entre diferentes setores durante o desenvolvimento de dado um projeto. Já sabemos que os dados são de extrema importância para os negócios. Mas exatamente o que acontece quando não há uma gestão apropriada desses ativos?

Atualmente, as empresas dos mais variados ramos usam a Internet como parte fundamental da condução dos negócios. Isso implica gerir o risco constante de ter os dados roubados ou sequestrados, com impactos financeiros e operacionais potencialmente arrasadores.

A seguir, vejamos algumas das principais consequências a que estão sujeitas as empresas que não desenvolvem uma política de governança dos dados adequada:

#1 Cibercrimes

Ransonware, malwares, spywares, DoS, hackings. As empresas estão sujeitas a uma miríade de ameaças à integridade de seus dados conhecidas com o nome genérico de “cibercrimes”. Tais ameaças incluem desde o roubo de dados até a invasão de equipamentos, fazendo deles ferramentas para a atividade criminosa (de mineração de criptomoedas, por exemplo).

Em setembro de 2019, a Associação Brasileira da Internet (Abranet) divulgou um estudo segundo o qual Brasil é o segundo país com mais ameaças ransomware, concentrando 10,57% das ameaças globais, atrás apenas dos Estados Unidos, que representam 11,10%.

O ransomware é um software nocivo que restringe o acesso do usuário a determinados dados do sistema infectado, cobrando um resgate, geralmente em criptomoedas, para que o acesso possa ser restabelecido. Caso isso não ocorra o mesmo, os arquivos podem ser deletados ou até mesmo tornados públicos.

#2 Configurações de segurança obsoletas

A cibersegurança envolve um conjunto de soluções que podem fazer frente às ameaças aos dados das empresas. Essas medidas de segurança protegem a estrutura informacional de diversas formas – desde, por exemplo, um simples backup até um antivírus adequado.

Ao negligenciar a importância da governança de dados, a empresa deixa de fazer uso do potencial efetivo de proteção dessas medidas. Com equipamentos e softwares obsoletos, fica-se muito mais vulnerável a ataques, problemas e falhas de segurança.

#3 Ausência de respostas em situações críticas

No ano de 2017, um ciberataque de proporções mundiais paralisou 16 hospitais do Reino Unido. Além do Sistema de Saúde público britânico, milhares de outas empresas foram atingidas, como a gigante espanhola Telefónica e a empresa francesa Renault, colocando o mundo inteiro em alerta. O vírus da vez foi o Wanna Decryptor.

Sabemos que, cada vez mais, os crimes cibernéticos ficam sofisticados e ultrapassam barreiras até então inimagináveis, a exemplo do que ocorreu em 2017. Isso quer dizer que, em certa medida, todos, todos sem exceção, estamos vulneráveis. Contudo, contar com uma política de governança de dados significa que a empresa, caso seja atingida, saberá exatamente o que fazer para mitigar os efeitos negativos e responder de forma efetiva. Como dissemos de início, não se trata apenas de prevenção, mas também de traçar um plano de ação de enfrentamento a diversos problemas.

Isso inclui também respostas a falhas humanas internas (acidentais ou não) e quebra ou roubos de equipamentos, entre outras situações.

O que levar em conta ao implementar uma política de governança de dados?

Ao implementar uma política de governança de dados, alguns aspectos são especialmente relevantes e devem ser levados em conta. Podemos pensar em duas etapas diferentes: uma de diagnóstico e outra de tomada de decisão. Vejamos.

Conhecimento da estrutura interna da empresa: antes de implementar uma política para gerir os dados da sua empresa, é importante saber que tipo de dados serão geridos. Isso irá ajudar na identificação e eliminação dos dados irrelevantes ou redundantes. Assim, deve-se começar por um levantamento interno, uma espécie de “varredura” que ajude a identificar as reais necessidades da sua estrutura organizacional.

Tomadas de decisão: a partir dessa primeira fase, é o momento de tomar as decisões adequadas à estrutura identificada – do que a empresa precisa? Por exemplo, talvez seja necessário disponibilizar diferentes níveis de acessos aos seus funcionários, de modo a proteger dados identificados como mais sensíveis; ou, devido a problemas no passado, você identifica a necessidade de contratar um backup mais robusto, visando à preservação das informações em caso da recorrência desse mesmo problema.

Seja como for, é preciso uma conscientização de que a governança de dados é uma peça-chave para o futuro das empresas e deve ser incluída no planejamento estratégico dos gestores.

Para fazer as escolhas certas nessa área, conte com a nossa expertise. Aqui, Sysdata Tecnologia, juntamente com nossos parceiros, oferecemos diferentes soluções de segurança para ajudar você a cuidar do seu ativo mais importante: os dados.

Entre em contato conosco para uma avaliação agora mesmo!

Até o próximo post!

As organizações enfrentam várias situações potenciais de emergência, como doenças, enchentes, furacões e falta de energia. A implementação de um plano de continuidade de negócios é essencial para garantir que a organização seja capaz de manter as operações diante das adversidades e se preparar para possíveis desastres.

Uma consideração importante para as organizações que querem desenvolver um plano de continuidade de negócios é que possivelmente elas não serão capazes de manter operações normais no escritório. A capacidade de oferecer suporte aos funcionários que trabalham remotamente é essencial para garantir a continuidade e a segurança dos negócios.

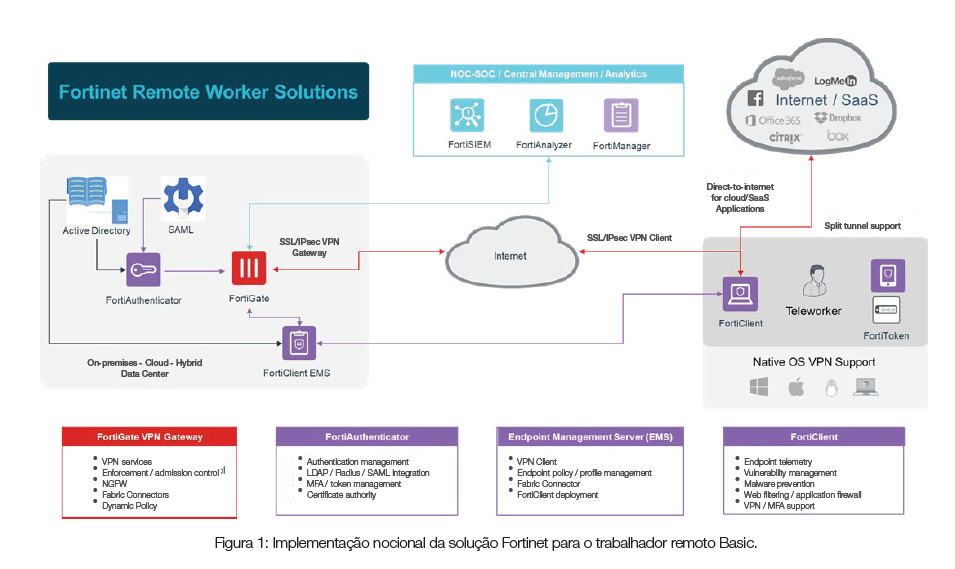

A Fortinet oferece soluções integradas para dar suporte ao trabalho remoto. Os firewalls de próxima geração do FortiGate (NGFWs) têm suporte interno para redes privadas virtuais (VPNs) IPsec, permitindo que os funcionários remotos se conectem com segurança à rede da empresa. Com proteção de terminal, fornecida pelo FortiClient, e autenticação multifator (MFA) com o FortiAuthenticator, as organizações podem dar suporte seguro ao trabalho remoto e manter a continuidade dos negócios.

A capacidade de oferecer suporte seguro a uma força de trabalho remota é um componente essencial do plano de continuidade de negócios e recuperação de desastres de qualquer organização. Uma organização pode ser incapaz de sustentar as operações normais no escritório, devido à falta de energia, ou evento semelhante, ou doenças ou inundações podem tornar inseguro para os funcionários se deslocarem ao local.

Nesses cenários, uma organização deve ser capaz de oferecer conectividade remota e segura à rede corporativa. Para mais de 400.000 clientes Fortinet, a tecnologia existente já contém essa funcionalidade. Os NGFWs do FortiGate têm suporte integrado para VPNs IPsec, permitindo conectividade segura para funcionários que trabalham em locais de trabalho alternativos.

– O trabalho remoto reduz o tempo improdutivo dos funcionários em uma média de 27%.¹

– Os funcionários remotos trabalham em média 16,8 dias a mais por ano do que os funcionários no escritório.²

– 85% dos funcionários afirmam que atingem a máxima produtividade ao trabalhar remotamente.³

– Permitir trabalho remoto aumentou a retenção de funcionários em 95% das organizações.4

Protegendo a força de trabalho remota com FortiGate NGFWs

As IPsec e SSL VPNs integradas a todo FortiGate NGFW oferecem um modelo de implantação extremamente flexível. Os trabalhadores remotos podem tirar proveito de uma experiência sem determinar o cliente ou obter acesso a recursos adicionais por meio de um cliente robusto integrado na solução de segurança do FortiClient endpoint. Usuários Power e usuários Super se beneficiariam da implantação de um FortiAP ou FortiGate NGFW para obter recursos adicionais.

As soluções Fortinet foram projetadas para serem fáceis de usar desde a compra inicial até o fim da vida útil. Os FortiGate NGFWs e os pontos de acesso sem fio FortiAP incluem a funcionalidade de implantação sem toque. Os dispositivos implantados em locais remotos podem ser pré-configurados antes do envio, permitindo a instalação automática no local, o que garante a continuidade dos negócios e o suporte ao home office.

O Fortinet Security Fabric tira proveito de um sistema operacional comum da Fortinet e de um ambiente aberto de API para criar uma arquitetura de segurança ampla, integrada e automatizada. Com o Fortinet Security Fabric, todos os dispositivos de uma organização, incluindo os implantados remotamente para oferecer suporte ao trabalho remoto, podem ser monitorados e gerenciados a partir de um único painel de vidro. De uma plataforma FortiGate NGFW ou FortiManager de gerenciamento centralizada implantada na sede de uma empresa, a equipe de segurança pode obter visibilidade total de todos os dispositivos conectados, independentemente da situação de implantação.

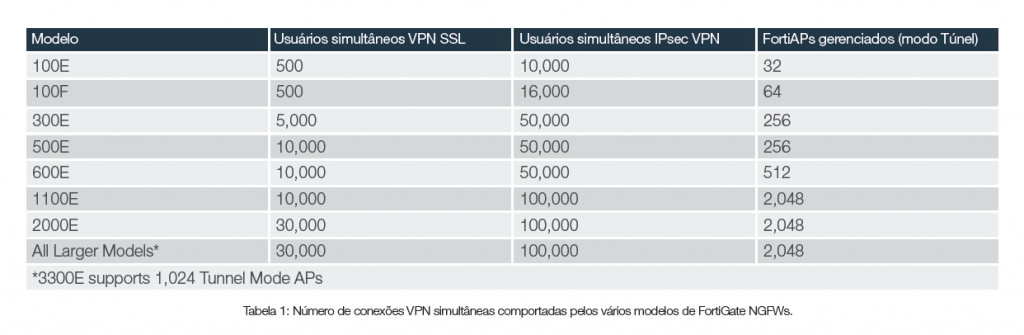

No caso de um desastre natural ou outro evento que perturbe as operações comerciais normais, uma organização deve ser capaz de fazer a transição rápida para uma força de trabalho totalmente remota. A Tabela 1 mostra o número de usuários simultâneos de VPN aos quais cada modelo do FortiGate NGFW pode suportar.

Além de oferecer criptografia de dados em trânsito, por meio de uma VPN, as soluções Fortinet oferecem vários outros recursos que podem ajudar uma organização a proteger sua força de trabalho remota.

Esses recursos incluem:

-

Autenticação multifatorial.

O FortiToken e o FortiAuthenticator permitem a autenticação de fator duplo de funcionários remotos.

-

Prevenção de perda de dados (DLP).

O FortiGate e o FortiWiFi fornecem a funcionalidade DLP para trabalhadores remotos, o que é essencial para executivos em home office com acesso frequente a dados confidenciais da empresa.

-

Proteção avançada contra ameaças.

O FortiSandbox oferece análise de malware e outros conteúdos suspeitos em um ambiente em área restrita antes de chegar ao seu destino.

-

Conectividade sem fio.

Os FortiAPs fornecem acesso sem fio seguro em locais de trabalho remotos, com total integração e gerenciamento de configuração em um único painel de vidro.

Casos de uso para produtos Fortinet que oferecem suporte ao trabalho remoto

Nem todo funcionário de uma organização exige o mesmo nível de acesso aos recursos da empresa ao trabalhar remotamente. A Fortinet fornece soluções de home office personalizadas para todos os trabalhadores remotos:

-

Trabalhador remoto básico

O trabalhador remoto básico requer apenas acesso a e-mail, internet, teleconferência, compartilhamento limitado de arquivos e recursos específicos de função (finanças, RH etc.) do local de trabalho remoto. Isso inclui o acesso a aplicativos de Software as a Service (SaaS) na nuvem, como o Microsoft Office 365, bem como uma conexão segura à rede corporativa.

Os trabalhadores remotos básicos podem se conectar à organização usando FortiClient integrado ao VPN e verificar sua identidade com o FortiToken para autenticação multifator. Observe que usuários Power e Super, retornariam ao perfil Basic quando saíssem do local de trabalho remoto.

-

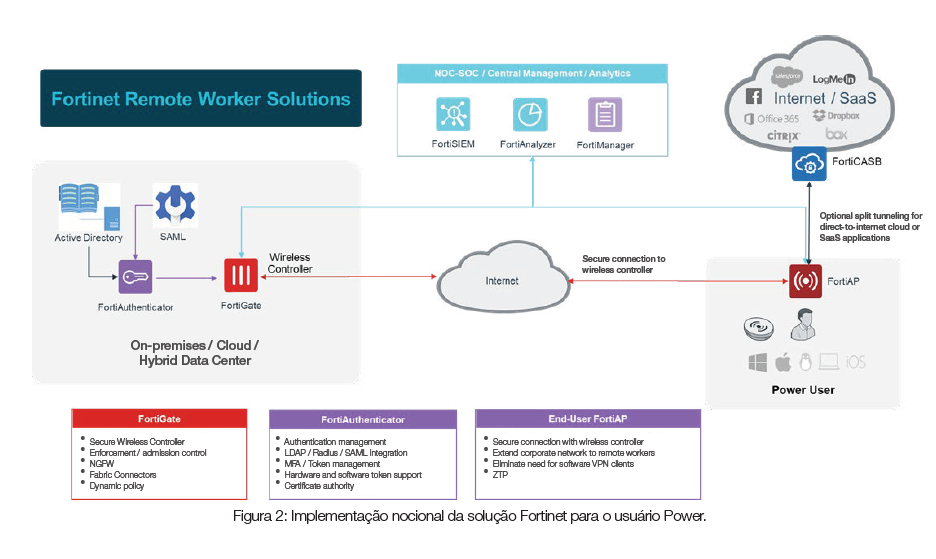

Usuário avançado

Os usuários avançados são funcionários que exigem um nível mais alto de acesso aos recursos corporativos enquanto trabalham em um local remoto. Isso pode incluir a capacidade de operar em vários ambientes de TI paralelos e também a inclusão de funcionários como administradores de sistema, técnicos de suporte de TI e equipes de emergência.

Para esses usuários, a implantação de um ponto de acesso FortiAP no local de trabalho alternativo fornece o nível de acesso e segurança que eles exigem. Isso permite conectividade sem fio segura com um túnel seguro para a rede corporativa. Os FortiAPs podem ser implantados com ZTP (zero-touch provisioning) e serão gerenciados pelos FortiGate NGFWs no escritório. Se um telefone corporativo precisar ser implantado, ele pode simplesmente ser conectado ao FortiAP para conectividade de volta ao escritório principal.

-

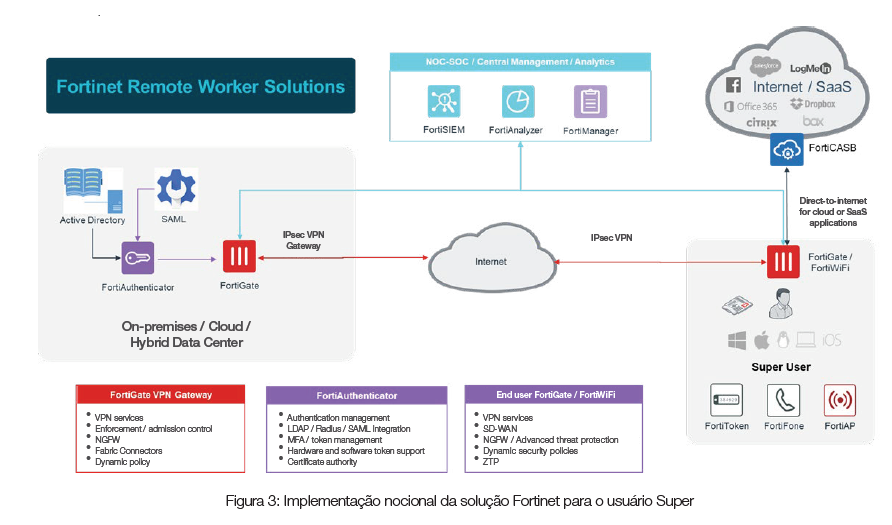

Super usuário

Um super usuário é um funcionário que requer acesso avançado a recursos corporativos confidenciais, mesmo quando trabalha em um escritório alternativo. Eles frequentemente processam informações extremamente sensíveis e confidenciais. Esse perfil de funcionários inclui administradores com acesso privilegiado ao sistema, técnicos de suporte, principais parceiros alinhados ao plano de continuidade, pessoal de emergência e gerenciamento executivo.

Para esses usuários, o local de trabalho alternativo deve ser configurado como um escritório.

Embora exijam as mesmas soluções de trabalhadores remotos Basic e Power, eles também exigem funcionalidade adicional. O FortiAP pode ser integrado a um dispositivo FortiGate NGFW ou FortiWiFi para conectividade sem fio segura com DLP embutido.

Suporte à força de trabalho remota

As soluções Fortinet são facilmente implantadas em locais de trabalho remotos.

No entanto, uma organização também exige recursos no local ou na nuvem para dar suporte seguro aos funcionários.

Muitas organizações já possuem esses recursos, pois fazem parte de sua arquitetura de segurança existente. Um FortiGate NGFW fornece um NGFW capaz de inspecionar o tráfego criptografado e de texto simples em escala corporativa, com impactos mínimos no desempenho. No entanto, ele também inclui um gateway VPN integrado que atua como um endpoint para conexões criptografadas a funcionários remotos.

O FortiGate NGFW também inclui integração com infraestrutura de TI comum, incluindo serviços de diretor corporativo, como Microsoft Active Directory (AD) e MFA e soluções de logon único (SSO).

O FortiAuthenticator fornece um ponto de integração único e centralizado para soluções de autenticação e suporta soluções de terceiros, bem como o FortiToken, que oferece opções de token físico, flexível, de e-mail e móvel.

Ao gerenciar uma força de trabalho remota e distribuída, a visibilidade e o gerenciamento centralizados da segurança são essenciais. Todas as soluções Fortinet podem ser integradas através do Fortinet Security Fabric. Isso permite que a equipe de segurança da organização obtenha visibilidade e controle em um único painel de vidro usando o FortiManager, realize agregação de logs e análises de segurança com o FortiAnalyzer e detecte e responda rapidamente a possíveis ameaças usando o FortiSIEM.

Conquiste total integração de segurança com as soluções Fortinet

O Fortinet Security Fabric permite a integração perfeita da força de trabalho remota de uma organização. Todas as soluções Fortinet são conectadas através do Fortinet Security Fabric, permitindo visibilidade, configuração e monitoramento em painel único de vidro. Diversos Fabric Connectors, um ambiente de API aberto, suporte da comunidade DevOps, e um grande ecossistema estendido do Security Fabric permitem a integração com mais de 250 soluções de terceiros.

Isso é essencial quando uma organização está preparando um plano de continuidade de negócios, pois a empresa pode ser forçada a fazer a transição para uma força de trabalho totalmente remota, com pouco ou nenhum aviso prévio. A visibilidade em painel único e o gerenciamento da arquitetura de segurança de uma organização garantem que o suporte ao home office não prejudique a segurança cibernética de uma organização.

As seguintes soluções fazem parte do Fortinet Security Fabric e oferecem suporte ao home office seguro:

-

FortiClient

O FortiClient fortalece a segurança dos terminais através de visibilidade, controle e defesa pró-ativa e permite que as organizações descubram, monitorem e avaliem os riscos dos terminais em tempo real.

-

FortiGate

FortiGate NGFWs utilizam processadores de segurança cibernética projetados para oferecer proteção de primeira classe, visibilidade de ponta a ponta e controle centralizado, além de inspeção de alto desempenho do tráfego de texto limpo e criptografado.

-

FortiWiFi

Os gateways sem fio FortiWiFi combinam os benefícios de segurança dos FortiGate NGFWs com um ponto de acesso sem fio, fornecendo uma solução integrada de rede e segurança para os trabalhadores em home office.

-

FortiToken

O FortiToken confirma a identidade dos usuários adicionando um segundo fator ao processo de autenticação por meio de tokens baseados em aplicativos físicos ou móveis.

-

FortiAuthenticator

O FortiAuthenticator fornece serviços de autenticação centralizada, incluindo serviços SSO, gerenciamento de certificados e gerenciamento de convidados.

-

FortiAP

O FortiAP fornece acesso sem fio seguro a empresas distribuídas e trabalhadores remotos e pode ser facilmente gerenciado a partir de um FortiGate NGFW ou via nuvem.

-

FortiManager

O FortiManager fornece gerenciamento de painel único e controles de políticas por toda a empresa para obter informações sobre ameaças baseadas em tráfego em toda a rede. Isso inclui recursos para conter ataques avançados, além de escalabilidade para gerenciar até 10.000 dispositivos Fortinet.

-

FortiAnalyzer

O FortiAnalyzer fornece segurança cibernética e gerenciamento de logs para permitir melhor detecção de ameaças e prevenção de violações.

-

FortiSandbox

As soluções de sandbox Fortinet oferecem uma combinação poderosa de detecção avançada, mitigação automatizada, percepção acionável e implantação flexível para interromper ataques direcionados e subsequente perda de dados. Disponível como um serviço de nuvem incluído na maioria das assinaturas do FortiGuard.

Uma fundação segura garante a continuidade dos negócios

A preparação para a continuidade dos negócios e a recuperação após desastres é vital para qualquer organização. Um componente importante disso é a capacidade de oferecer suporte a uma força de trabalho parcialmente ou totalmente remota, com pouco ou nenhum aviso prévio.

Ao desenvolver planos de continuidade de negócios, é essencial garantir que a organização disponha dos recursos para proteger essa força de trabalho remota. As soluções Fortinet são facilmente implementáveis e configuráveis e permitem que uma organização mantenha total segurança, visibilidade e controle, independentemente do seu ambiente de implantação.

1 “The Benefits of Working From Home,” Airtasker, September 9, 2019.

2 Ibid.

3 Abdullahi Muhammed, “Here’s Why Remote Workers Are More Productive Than In-House Teams,” Forbes, May 21, 2019.

4 Ibid.

Fonte: Fortinet

Gostou destas soluções?

Entre em contato conosco para conhecer melhor.

Sysdata –Tecnologia da Informação

Durante vários anos, a tecnologia causou diversas mudanças nas atividades diárias das pessoas. O mundo está mudando constantemente e não é de surpreender que as relações de trabalho também estejam sendo reestruturadas pela evolução das tecnologias da informação e comunicação (TIC).

Uma das principais tendências atuais é a adoção do home office, um acordo que permite que os funcionários trabalhem remotamente durante parte ou todo o período de trabalho. Além do benefício ao trabalhador, o modelo é uma forma das organizações enfrentarem diferentes situações potenciais de emergência, como inundações, furacões, epidemias e falta de energia. A implementação de um plano de continuidade de negócios e o suporte a funcionários que trabalham remotamente é essencial para garantir que as empresas sejam capazes de manter as operações diante de adversidades.

Uma consideração importante para as organizações que desenvolvem um plano de continuidade de negócios é que talvez não seja possível manter as operações normais nos escritórios. A capacidade de oferecer suporte aos funcionários que trabalham remotamente é essencial para garantir a continuidade e a segurança dos negócios.

O home office também é uma estratégia eficaz para reduzir os custos operacionais, pois, com a maioria dos trabalhadores realizando suas tarefas em casa, os empregadores podem mudar para instalações menores e de baixo custo.

Segundo o IDC, 72,3% dos funcionários trabalharão remotamente até o final de 2020. No lado do funcionário, os efeitos positivos que se destacam são a redução no tempo de viagem ao escritório, flexibilidade na organização do tempo de trabalho, melhoria no equilíbrio entre vida profissional e pessoal e aumento da produtividade.

Segundo o IDC, 72,3% dos funcionários trabalharão remotamente até o final de 2020.

Os trabalhadores em home office tendem a usar seus próprios dispositivos para suas tarefas, o que implica riscos potenciais à segurança.

Desafios de cibersegurança

Os trabalhadores em home office tendem a usar seus próprios dispositivos para suas tarefas, o que implica riscos potenciais à segurança. Ter um alto número de dispositivos compatíveis com a rede comercial facilita a conexão de equipamentos não autorizados. Os funcionários também podem acessar páginas da Web inseguras ou baixar inadvertidamente aplicativos comprometidos, favorecendo a introdução de malware na rede de suas empresas. Por não ter uma interação regular, o trabalho remoto impede a supervisão e o controle da segurança cibernética nesses dispositivos.

A Fortinet, empresa líder global em soluções de segurança cibernética, oferece algumas recomendações para mitigar os riscos associados ao home office:

- Garanta conectividade confiável: Apesar dos crescentes desafios, muitas tecnologias modernas, como a Rede Privada Virtual (VPN), protegem as informações por meio de criptografia e estabelecem conexões seguras. As VPNs permitem a conexão segura de todos os dispositivos, mesmo quando acessados a partir de pontos públicos de acesso Wi-Fi, um recurso muito desejável para os empregadores que praticam o trabalho remoto e nem sempre sabem de onde seus colaboradores se conectam.

- Contar com filtragem de conteúdo, visibilidade de aplicativos e configuração de tráfego: trata-se de outras tecnologias de segurança cibernética que complementam o home office, principalmente porque filtram conteúdo não seguro, como sites e links de lazer, que podem comprometer dispositivos e informação.

- Implementar soluções robustas de autenticação: essas soluções podem garantir que apenas usuários autorizados tenham acesso a informações confidenciais da empresa.

- Promover uma cultura de cibersegurança: embora as medidas tecnológicas implementadas ajudem a mitigar os riscos, o principal aliado para o trabalho são os colaboradores da empresa. É necessário treiná-los continuamente sobre os riscos cibernéticos e envolvê-los ativamente na proteção do negócio. Da mesma forma, é essencial que os líderes sejam o exemplo e incorporem a liderança também na cibersegurança. Medidas simples, como bloquear a tela ao sair, podem levar outro trabalhador a replicar o comportamento.

- Considerar o erro humano: as empresas devem ter em conta a possibilidade de erro humano ao planejar e implantar suas soluções de segurança. Embora o treinamento adequado possa reduzir erros, é necessário entender que eles não desaparecerão completamente. As equipes de TI devem levar isso em consideração ao projetar e implantar redes da empresa.

Os benefícios do home office são evidentes e, embora possam surgir alguns desafios de cibersegurança, a implementação oportuna de soluções apropriadas pode permitir práticas produtivas e seguras para garantir a continuidade dos negócios. Para oferecer o benefício da flexibilidade a seus funcionários ou no caso de um desastre natural ou outro evento que perturbe as operações comerciais normais, toda organização deve ser capaz de fazer uma transição rápida para uma força de trabalho totalmente remota.

Contar com filtragem de conteúdo, visibilidade de aplicativos e configuração de tráfego.

Implementar soluções robustas de autenticação: essas soluções podem garantir que apenas usuários autorizados tenham acesso a informações confidenciais da empresa.

Se você gostou deste post, não deixe de compartilhá-lo em suas redes sociais.